بدافزار COVID-19

اخبار

محققان امنیتی Ransomwareهایی با مضمون Coronavirus را کشف کرده اند که برای از بین بردن کامپیوترهای کاربران ایجاد شده است. با وجود همه گیری Coronavirus (COVID-19) در سراسر جهان، برخی از نویسندگان Ransomware، بدافزاری ایجاد کرده اند که با پاک کردن پرونده ها یا بازنویسی رکورد اصلی Boot کامپیوتر (MBR) سیستم های آلوده را از بین می برد. این بدافزار COVID-19 نام دارد. با کمک جامعه InfoSec ،ZDNet حداقل پنج رویه از بدافزار COVID-19 را شناسایی کرده است. برخی از آنها با هدف تخریب توزیع شده اند، در حالی که به نظر می رسد برخی دیگر فقط به عنوان آزمایش یا شوخی توزیع شده اند. موضوع مشترک در چهار نمونه از این بررسی این است که آنها از موضوع Coronavirus استفاده می کنند و به جای سود مالی، به سمت تخریب می روند.

بدافزار بازنویسی MBR

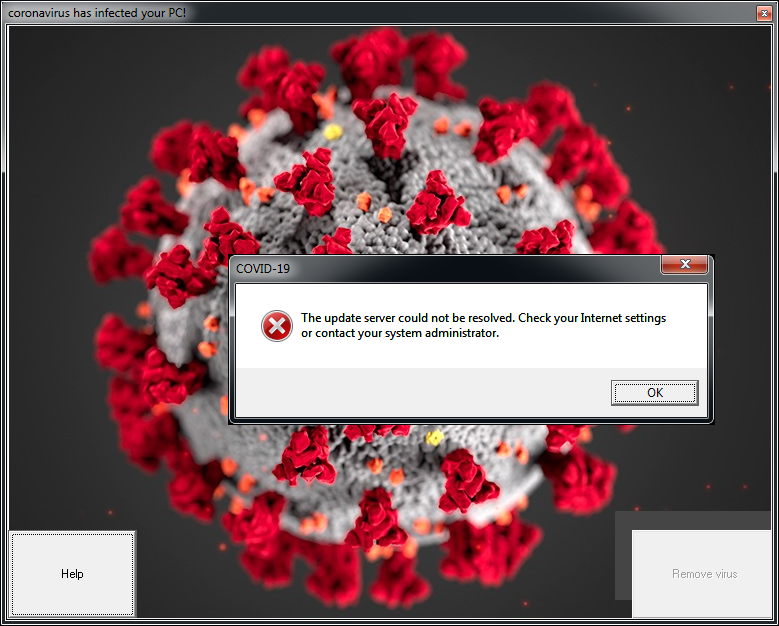

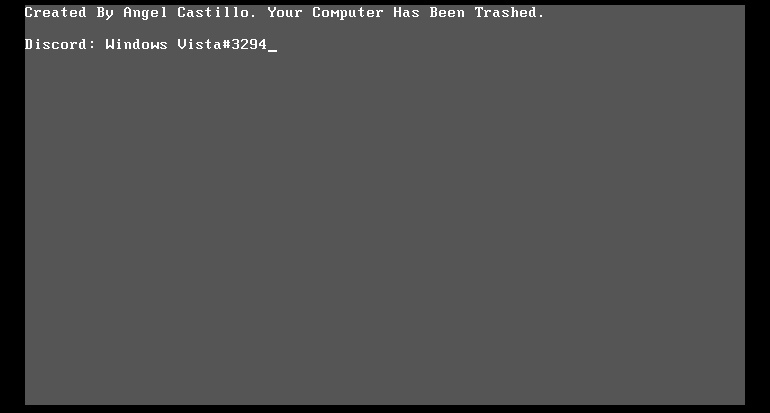

از بین چهار نمونه بدافزار COVID-19، که ماه گذشته توسط محققان امنیتی یافت شده، پیشرفته ترین آنها دو نمونه هستند که بخش های MBR را بازنویسی می کنند. برای ایجاد این گونه Ransomwareها نیاز به دانش فنی پیشرفته وجود دارد، زیرا بازنویسی MBR کار آسانی نیست و این عمل به راحتی می تواند منجر به از کار انداختن کامل سیستم شود. اولین مورد بازنویسی MBR توسط یک محقق امنیتی به نام Malware Hunter Team کشف شد و در گزارش این هفته توسط SonicWALL شرح داده شده است. این Ransomware با استفاده از نام COVID-19.exe، یک کامپیوتر را دو مرحله آلوده می کند.

در مرحله اول ، فقط یک پنجره آزار دهنده نشان می دهد که کاربران نمی توانند آن را ببندند زیرا این بدافزار Windows Task Manager را غیرفعال کرده است.

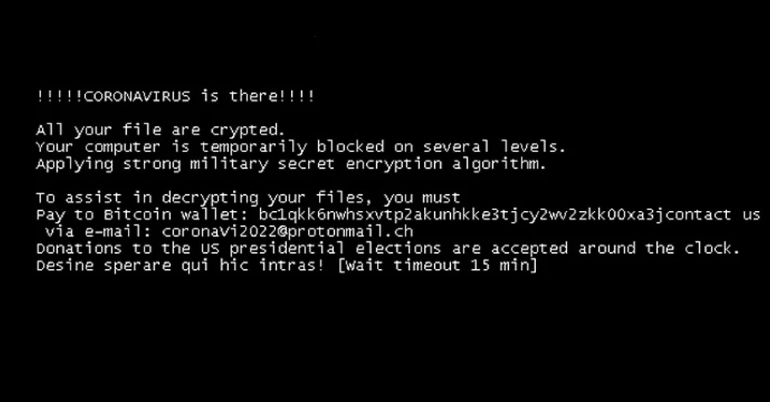

در حالیکه کاربران سعی در کنار آمدن با این پنجره دارند، بدافزار COVID-19 در سکوت در حال بازنویسی اسناد Boot کامپیوتر در پس زمینه است. سپس کامپیوتر را مجدداً راه اندازی می کند و MBR جدید شروع به کار می کند و کاربران را به پیش صفحه Boot مسدود می فرستد. در نهایت کاربران می توانند دسترسی به کامپیوترهای خود را مجدداً به دست آورند، اما به برنامه های ویژه ای احتیاج دارند که می توانند برای بازیابی و بازسازی MBR در حالت کار، مورد استفاده قرار گیرند.

اما دومین Ransomware با مضمون Coronavirus وجود دارد که MBR را دوباره می نویسد. این یک بدافزار با عملیاتی بسیار پیچیده تر است. این عنوان "باج افزار Corona Virus" بود اما فقط یک نما از یک باج افزار بود. وظیفه اصلی این Ransomware دزدیدن رمزهای عبور از میزبان آلوده و سپس تقلید از Ransomware برای فریب کاربران بود. با این حال، این مورد نیز باج افزار نبود و فقط به عنوان یک Ransomware خود را مطرح می کند. پس از پایان عملیات سرقت داده ها، این Ransomware وارد مرحله ای شد که MBR را بازنویسی می کند و کاربران را با یک پیام از پیش Boot شدن مسدود می کند و از دسترسی کاربر به کامپیوترهای شخصی جلوگیری می کند. کاربران با دیدن یادداشتهای باج و سپس عدم دسترسی به کامپیوترهای شخصی خود، آخرین کاری که می توانند انجام دهند این است که بررسی کنند آیا کسی رمزهای عبور را از برنامه های آنها خارج کرده است یا خیر.

طبق آنالیز محقق امنیتی Sentinel One Vitali Kremez و Bleeping Computer، این بدافزار COVID-19، حاوی کد برای پاک کردن پرونده ها در سیستمهای کاربر است، اما به نظر نمی رسد در این نسخه فعال باشد.

نسخه دوم آن دو هفته بعد توسط محقق بدافزار G DATA کشف شد. این بار، این Ransomware قابلیت بازنویسی MBR را حفظ کرده، اما ویژگی پاک کردن داده را با یک قفل صفحه نمایش عملکردی جایگزین کرده است.

پاک کننده اطلاعات (Data Wiper)

اما محققان امنیتی موارد بیشتری از بازنویسان MBR با مضمون Coronavirus یافتند. آنها همچنین دو پاک کننده داده را مشاهده کردند که هر دو توسط Malware Hunter Team کشف شدند. اولین مورد در ماه فوریه مشاهده شد که از یک نام پرونده چینی استفاده می کرد و به احتمال زیاد کاربران چینی را هدف قرار می داد، اگرچه ما اطلاعاتی در مورد روش توزیع آن بصورت عمومی یا آزمایشی نداریم. مورد دوم چند روز مشاهده شد که توسط شخصی مستقر در ایتالیا در پورتال Virus Total بارگذاری شد.

Malware Hunter Team به دلیل روشهای ناکارآمد، مستعد خطا و وقت گیر بودن آنها برای پاک کردن پرونده ها در سیستمهای آلوده، هر دو گونه را به عنوان "پاک کننده ضعیف" توصیف کرد. با این حال، عملکرد این آلودگیها به گونه ای بوده که باعث می شد آنها در صورت گسترش هر چه بیشتر، خطرناک شوند.

شاید عجیب به نظر برسد که برخی نویسندگان Ransomware، مواردی مانند این Ransomwareهای مخرب ایجاد می کنند، اما اولین بار نیست که این اتفاق می افتد. برای هر نوع Ransomware با انگیزه مالی که محققان امنیتی آن را کشف می کنند، یک مورد نیز وجود دارد که به عنوان یک شوخی ایجاد شده است، به عنوان مثال؛ اتفاق مشابهی در حین شیوع باج افزار WannaCry در سال ۲۰۱۷ روی داد. هنگامی که روزها بعد از کامپوترهای رمزگذاری شده باج افزار WannaCry اصلی در سراسر جهان، تعداد بیشماری از کلون ها بدون هیچ دلیل مشخص همان کار را انجام دادند.